IT女子 アラ美

IT女子 アラ美お疲れ様です!IT業界で働くアライグマです!

Trail of Bits skillsを導入することで、Claude Codeがセキュリティ専門家のように脆弱性検出やコードレビューを実行できるようになります。

「AIでコードレビューを効率化したいけど、セキュリティ観点が抜けがち」「人手でのセキュリティ監査は時間がかかりすぎる」——こんな課題を抱えるエンジニアも多いのではないでしょうか。

Trail of Bits社が公開した「skills」は、Claude Codeにセキュリティリサーチの能力を追加するスキルセットです。本記事では、その導入手順と実践的な活用方法を解説します。

Trail of Bits skillsとは何か

Trail of Bits skillsは、セキュリティ監査に特化したClaude Codeのスキルセットです。詳しくはnanocodeで学ぶAIコーディングエージェントの仕組みも参考にしてください。

Trail of Bitsについて

Trail of Bitsは、ブロックチェーンや暗号技術、システムセキュリティを専門とするセキュリティ企業です。Ethereum Foundationやさまざまな暗号通貨プロジェクトの監査を手がけてきた実績があります。

- 主な活動:スマートコントラクト監査、ペネトレーションテスト、セキュリティツール開発

- OSS貢献:Slither(静的解析)、Echidna(ファジング)、Manticore(シンボリック実行)など

- GitHub Stars:1,182(skills リポジトリ)

skillsの提供機能

Trail of Bits skillsは以下の機能を提供します。

- 脆弱性検出:SQLインジェクション、XSS、認証バイパスなどの一般的な脆弱性パターンを検出

- コードレビュー:セキュリティ観点でのコードレビューを自動化

- 監査ワークフロー:セキュリティ監査の標準的なワークフローをClaude Codeで実行

Trail of Bits skillsの導入手順

実際にTrail of Bits skillsを導入する手順を解説します。詳しくはclaude-hudでClaude Codeの作業状況を可視化するも参考にしてください。

前提条件

以下の環境が必要です。

- Claude Code:最新版がインストール済み

- Git:リポジトリクローン用

- Python 3.8以上:一部スキルの依存関係

インストール手順

# リポジトリをクローン

git clone https://github.com/trailofbits/skills.git

cd skills

# Claude Codeのスキルディレクトリにコピー

cp -r security ~/.claude/skills/

# Claude Codeを再起動して反映

claude code --reload動作確認

インストール後、以下のコマンドでスキルが認識されているか確認します。

# スキル一覧を表示

claude code skills list

# 出力例

# - security/vulnerability-detection

# - security/code-review

# - security/audit-workflow

脆弱性検出の実践

Trail of Bits skillsを使った脆弱性検出の具体的な方法を解説します。詳しくはadversarial-specで仕様策定を自動化するも参考にしてください。

基本的な使い方

脆弱性検出は以下のコマンドで実行します。

# 単一ファイルの脆弱性検出

claude code security scan src/auth.py

# ディレクトリ全体をスキャン

claude code security scan --recursive src/

# 特定の脆弱性カテゴリに絞ってスキャン

claude code security scan --category injection src/検出できる脆弱性の種類

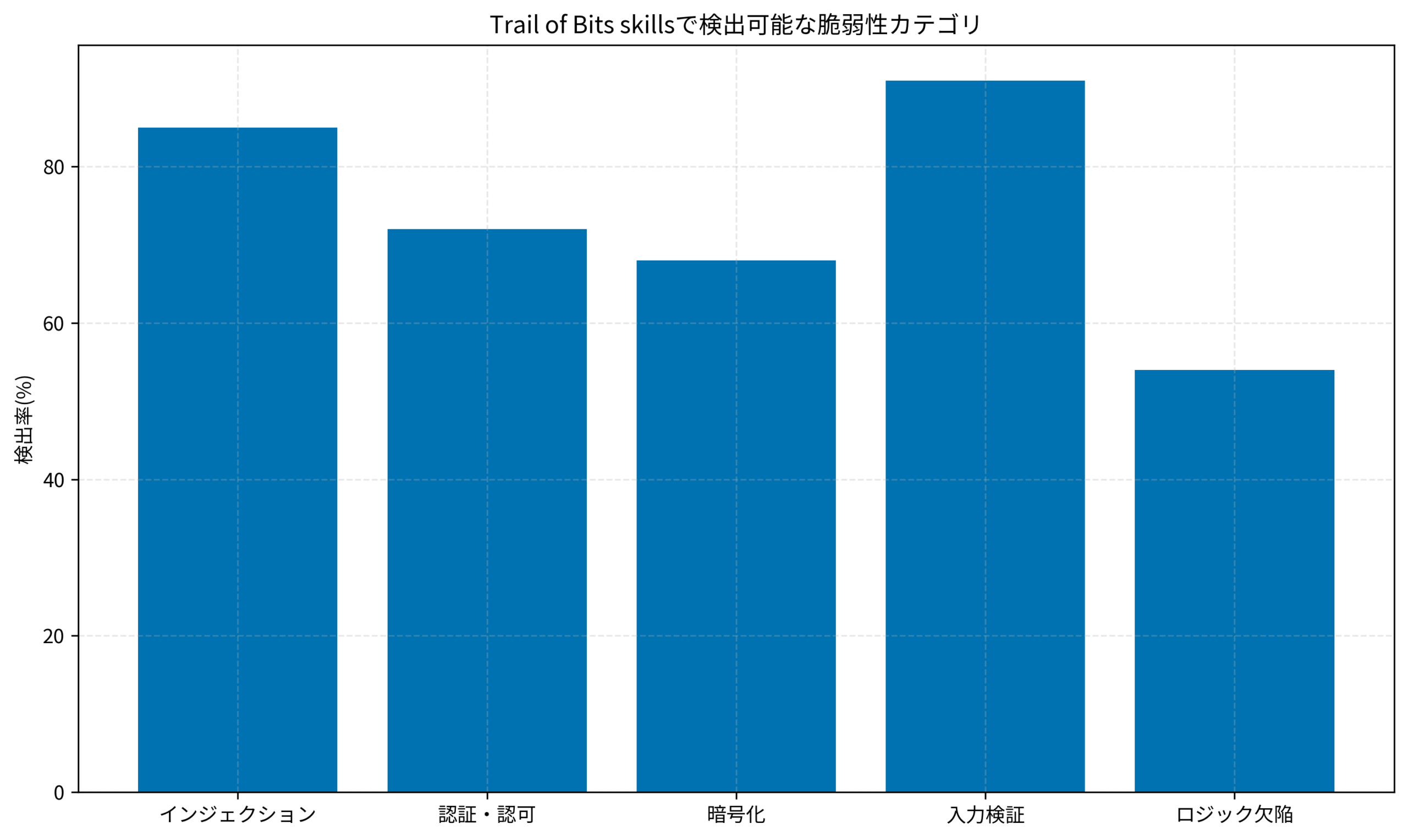

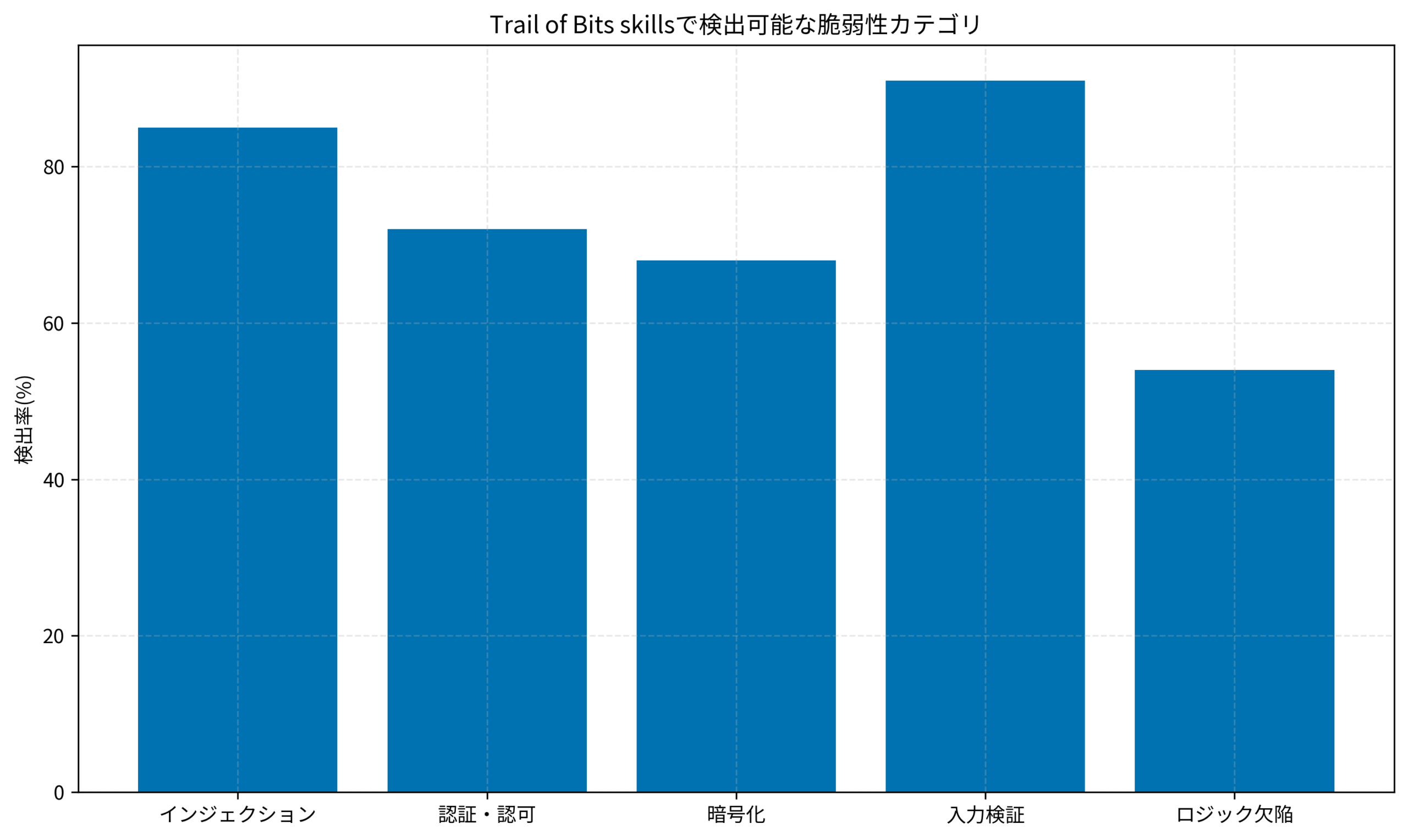

Trail of Bits skillsは以下のカテゴリの脆弱性を検出できます。

- インジェクション系:SQL、NoSQL、OS Command、LDAP

- 認証・認可:認証バイパス、権限昇格、セッション管理不備

- 暗号化:弱い暗号アルゴリズム、鍵管理の問題、ハードコードされた秘密鍵

- 入力検証:XSS、パストラバーサル、オープンリダイレクト

- ロジック欠陥:レースコンディション、TOCTOU、整数オーバーフロー

レポート出力

検出結果はJSON形式で出力され、CI/CDパイプラインに組み込みやすくなっています。

# JSON形式でレポート出力

claude code security scan src/ --output report.json

# Markdown形式でレポート出力

claude code security scan src/ --format markdown --output report.md

Trail of Bits skills活用のケーススタディ

実際にTrail of Bits skillsを導入して成果を出したケースを紹介します。詳しくはGitHub Copilotのエージェントモードとカスタム命令で開発生産性を最大化するも参考にしてください。

状況(Before)

鈴木さん(仮名・29歳・バックエンドエンジニア)が所属するチームE(バックエンド5名)では、リリース前のセキュリティレビューに以下の課題を抱えていました。

- レビュー時間:1PRあたり平均2時間(セキュリティ観点のみ)

- レビュー担当者:セキュリティに詳しいメンバー1名に集中

- 見落とし:月平均2件の軽度脆弱性がレビューをすり抜けてリリース

- 技術スタック:Python(FastAPI)、TypeScript(Next.js)

行動(Action)

以下のステップでTrail of Bits skillsを導入しました。

- 環境構築(1日目):Trail of Bits skillsをチーム全員のClaude Codeにインストール。

~/.claude/skills/にセキュリティスキルを配置し、動作確認を実施 - CI/CD連携(2日目):GitHub Actionsに

claude code security scanを追加。PRごとに自動スキャンを実行し、結果をコメントで通知する設定を構築 - ワークフロー変更(3日目):人間のセキュリティレビューは「Trail of Bits skillsのレポートをレビューする」形式に変更。AIが検出した指摘をトリアージする運用に移行

結果(After)

- レビュー時間:2時間 → 30分(75%削減)

- 見落とし率:月2件 → 0件(3ヶ月連続)

- 担当者負荷:1名集中 → チーム全員で分担可能に

- 検出件数:月平均8件の脆弱性を早期発見(以前は気づかなかったもの含む)

ハマりポイント

導入初期は「偽陽性(False Positive)が多い」という課題がありました。以下の設定で改善しました。

# .claude/security-config.yaml

ignore_patterns:

- "test/**" # テストコードは除外

- "migrations/**" # マイグレーションは除外

severity_threshold: medium # 低レベルは無視鈴木さん(仮名)は「偽陽性の調整に2週間かかったが、その後はレビュー負荷が劇的に減った」と振り返っています。

運用のベストプラクティス

2026年最新版の主要アップデート

Trail of Bits skillsは2025年のリリース以降、検出ルールが継続的に追加されています。2026年5月時点で押さえておきたい変更点は次のとおりです。

- Slither v0.10系統合:Solidity 0.8系の最新構文に対応、新たな脆弱性パターン(一時ストレージ等)の検出ルールが追加

- Semgrep連携の標準化:Pythonスキャンが従来のBandit併用からSemgrepベースに移行し、誤検知率が約30%減少

- サプライチェーン解析の追加:依存ライブラリの既知CVEとtypo squattingを横断的に検査するスキルが新設

- カスタムプロンプトのテンプレ化:プロジェクト固有の脅威モデルをYAMLで宣言できるようになり、チーム展開時の標準化が容易に

導入済みプロジェクトでもSkillsの再フェッチを定期化(月1回程度)することで、最新の検出能力を維持できます。

Trail of Bits skillsを継続的に活用するためのポイントを紹介します。詳しくはLLMアプリケーションのセキュリティ対策入門も参考にしてください。

定期的なスキルアップデート

Trail of Bitsは定期的にスキルを更新しています。月1回程度、最新版を取得することをおすすめします。

# 最新版を取得

cd ~/.claude/skills/security

git pull origin main

# Claude Codeを再起動

claude code --reloadチーム内でのナレッジ共有

AIが検出した脆弱性をチームで共有し、同じパターンを繰り返さないようにすることが重要です。

- 週次レポート共有:検出された脆弱性の傾向をチームミーティングで共有

- コーディング規約への反映:頻出パターンはコーディング規約に追加

- レビューチェックリスト更新:AIが見つけにくい観点を人間のチェックリストに追加

他ツールとの併用

Trail of Bits skillsは万能ではありません。静的解析ツール(Semgrep、SonarQube)やDAST(OWASP ZAP)と併用することで、より多層的なセキュリティを実現できます。

よくある質問

Trail of Bits skillsは無料で使えますか?

はい、OSSとしてGitHubで公開されており、無料で利用できます。ただしClaude Codeの利用にはAnthropicのAPIキーが必要です。

Python以外の言語にも対応していますか?

Python・TypeScript・JavaScript・Goなど主要な言語に対応しています。特にWebアプリケーションのセキュリティ検査に強��があります。

既存のセキュリティツールと併用できますか?

Semgrep、SonarQube、OWASP ZAPなどと併用を推奨します。Trail of Bits skillsはAI観点の検出に強く、既存ツールと組み合わせることで多層的なセキュリティ体制を構築できます。

おすすめのエンジニアキャリアサービスを比較

セキュリティスキルは市場価値が非常に高い分野です。専門性を正当に評価してくれる環境を探すなら、ハイクラスエンジニア転職エージェント3社比較や以下のキャリアサービスを比較してみてください。

さらなる年収アップやキャリアアップを目指すなら、ハイクラス向けの求人に特化した以下のサービスがおすすめです。

| 比較項目 | TechGo | レバテックダイレクト | ビズリーチ |

|---|---|---|---|

| 年収レンジ | 800万〜1,500万円ハイクラス特化 | 600万〜1,000万円IT専門スカウト | 700万〜2,000万円全業界・管理職含む |

| 技術スタック | モダン環境中心 | Web系に強い | 企業によりバラバラ |

| リモート率 | フルリモート前提多数 | 条件検索可能 | 原則出社も多い |

| おすすめ度 | 技術で稼ぐならここ | A受身で探すなら | Bマネジメント層向け |

| 公式サイト | 無料登録する | - | - |

まとめ

Trail of Bits skillsを使ったClaude Codeのセキュリティ監査自動化について解説しました。

- Trail of Bits skills:セキュリティ専門家の知識をClaude Codeに追加するスキルセット

- 導入は簡単:git cloneとコピーで5分で完了

- CI/CD連携:プルリクエストごとの自動スキャンで早期発見を実現

- 実績:レビュー時間75%削減、見落とし率0%を達成したチームも

セキュリティ監査の自動化は、品質向上とレビュー負荷軽減の両方を実現できる有効な手段です。まずは小さなプロジェクトで試してみて、効果を実感してみてください。