IT女子 アラ美

IT女子 アラ美お疲れ様です!IT業界で働くアライグマです!

「個人サイトのセキュリティ対策、何から始めればいいかわからない」「WAFやボット対策は企業向けの有料サービスしかないのでは?」。そんな悩みを持つエンジニアは多いのではないでしょうか。実は、Cloudflareの無料プランだけでWAF・DDoS防御・SSL自動更新・AIクローラーブロックまで一通りのセキュリティ対策が完結します。

この記事では、Cloudflare無料プランの導入から実践的なセキュリティ設定までを、PjMとして複数プロジェクトのインフラ移行を担当した経験をもとにステップバイステップで解説します。

Cloudflare無料プランがWebセキュリティの常識を変えた理由

かつてWebサイトのセキュリティ対策といえば、WAFは月数万円の有料サービス、SSL証明書は年間数千円で手動更新、DDoS対策は専用アプライアンスが必要——というのが常識でした。個人開発者や小規模チームにとって、本格的なセキュリティ対策は「コストの壁」で諦めるしかない領域だったのです。

Cloudflareはこの状況を根本から変えました。無料プランだけで以下の機能が利用できます。

- WAF(Webアプリケーションファイアウォール): SQLインジェクションやXSSなどの一般的な攻撃を自動ブロック

- DDoS防御: レイヤー3/4/7のDDoS攻撃を無制限に緩和

- SSL/TLS自動化: 証明書の発行・更新が完全自動で、手動作業ゼロ

- AIクローラーブロック: GPTBotやClaudeBot等のAI学習用クローラーをワンクリックで遮断

- グローバルCDN: 世界330以上の拠点でコンテンツを配信し、表示速度を高速化

これだけの機能がDNSをCloudflareに向けるだけで手に入ります。Vercel vs Netlifyのデプロイ基盤比較でもCDN性能は重要な評価軸ですが、セキュリティレイヤーまで含めたトータルの防御力で見ると、Cloudflareの無料プランは他を圧倒しています。

Cloudflare導入の前提条件と事前準備

Cloudflareを導入する前に、いくつかの前提条件を整理しておきましょう。

必要なもの

- 独自ドメイン: Cloudflareはドメイン単位で管理するため、独自ドメインが必須。無料ドメインでも問題なし

- 現行DNSレコードの控え: 移行前に現在のAレコード、CNAMEレコード、MXレコードを全て記録しておく

- メール配信設定の確認: MXレコードの移行ミスでメールが届かなくなるケースが最も多いトラブル

対応するサーバー構成

Cloudflareはリバースプロキシ型のサービスです。つまり、訪問者とオリジンサーバーの間に入って通信を中継します。以下の構成であれば問題なく導入できます。

- レンタルサーバー(XServer、ConoHa、さくら等) + WordPress

- VPS(AWS EC2、DigitalOcean等)+ 任意のWebアプリケーション

- 静的サイトジェネレーター(Next.js、Hugo等)+ Cloudflare Pages / Vercel / Netlify

注意点:プロキシモードの理解

Cloudflareには「プロキシあり(オレンジ雲)」と「DNSのみ(グレー雲)」の2つのモードがあります。セキュリティ機能を有効にするにはプロキシモード(オレンジ雲)にする必要がありますが、一部のサービス(メールサーバーのMXレコード等)はプロキシを通すと動作しません。開発環境のポート設定と同様に、DNSレコードごとにプロキシの有無を正しく設定することが安定運用のカギです。

ステップ1:DNS移行とWAF・SSL基本設定

ここからは実際の設定手順を解説します。所要時間は約30分〜1時間(DNS浸透待ちを除く)です。

アカウント作成とドメイン追加

Cloudflareの公式サイトでアカウントを作成し、「Add a site」からドメインを追加します。プラン選択画面では「Free」を選択してください。無料プランでもWAF・DDoS防御・SSL自動化が全て含まれています。

DNSレコードの確認と移行

Cloudflareがドメインを追加すると、既存のDNSレコードを自動スキャンして一覧表示します。ここで必ず以下を確認してください。

- Aレコード: メインドメインがオリジンサーバーのIPアドレスを正しく指しているか

- CNAMEレコード: www等のサブドメインが正しく設定されているか

- MXレコード: メールサーバーのレコードがグレー雲(DNSのみ)になっているか。MXにプロキシを通すとメールが届かなくなる

確認後、現在のドメインレジストラのネームサーバーをCloudflare指定のものに変更します。

SSL/TLS設定

「SSL/TLS」メニューで暗号化モードを設定します。推奨は「Full (strict)」です。オリジンサーバーに有効なSSL証明書がない場合は「Full」を選択し、Cloudflareの「Origin Server」メニューから無料のオリジン証明書を発行してサーバーに設置してください。

WAFの有効化

「Security」→「WAF」メニューで、Cloudflareのマネージドルールセットが自動で有効になっていることを確認します。無料プランではCloudflare Managed Rulesetが利用でき、SQLインジェクション・XSS・パストラバーサルなどの一般的な攻撃パターンを自動でブロックします。

以前Cloudflare Workersを使ったサーバーレス構築を紹介しましたが、WorkersとWAFは同じCloudflare基盤上で動作するため、APIエンドポイントの保護にもそのまま活用できます。

ステップ2:ボット対策・AIクローラーブロック・ページルール応用

基本設定が完了したら、さらに一歩進んだセキュリティ設定に取り組みましょう。

Bot Fight Modeの有効化

「Security」→「Bots」メニューで「Bot Fight Mode」をオンにします。この機能は、既知のボットネットやスクレイパーからのアクセスをJavaScriptチャレンジで自動検証し、悪意あるボットをブロックします。

正規のクローラー(Googlebot等)はCloudflareが自動で許可するため、SEOに影響を与えることなく不正なボットだけを排除できます。

AIクローラーブロック設定

2024年以降、AIモデルの学習用クローラーが急増しています。GPTBot(OpenAI)、ClaudeBot(Anthropic)、Bytespider(ByteDance)などが代表的です。Cloudflareでは「Security」→「Bots」→「AI Crawlers & Scrapers」から、これらのクローラーを一括でブロックできます。

robots.txtで制御する方法もありますが、あくまで「お願い」レベルの制御です。Cloudflareのブロック機能はネットワークレイヤーで遮断するため、robots.txtを無視するクローラーにも確実に効きます。Claude Codeのような開発ツールの活用を推進する立場からしても、自サイトのコンテンツをAI学習に使わせるかどうかは、サイト運営者が主体的に判断すべきポイントです。

ページルールによるキャッシュ最適化

無料プランでは3つのページルールが使えます。セキュリティ強化とパフォーマンス最適化に活用しましょう。

- 管理画面の保護:

example.com/wp-admin/*に「Security Level: High」を設定し、管理画面へのアクセスに追加のチャレンジを要求 - 静的アセットのキャッシュ:

example.com/wp-content/*に「Cache Level: Cache Everything」を設定し、画像・CSS・JSのキャッシュヒット率を向上 - APIエンドポイントの保護:

example.com/wp-json/*に「Security Level: High」を設定し、不正なAPI呼び出しを抑制

ケーススタディ:個人ブログのセキュリティ改善効果

セキュリティ特化のフリーランス案件でスキルを収入に直結させなさいセキュリティ特化のフリーランス案件紹介サービス【セキュリティプロ・フリーランス】

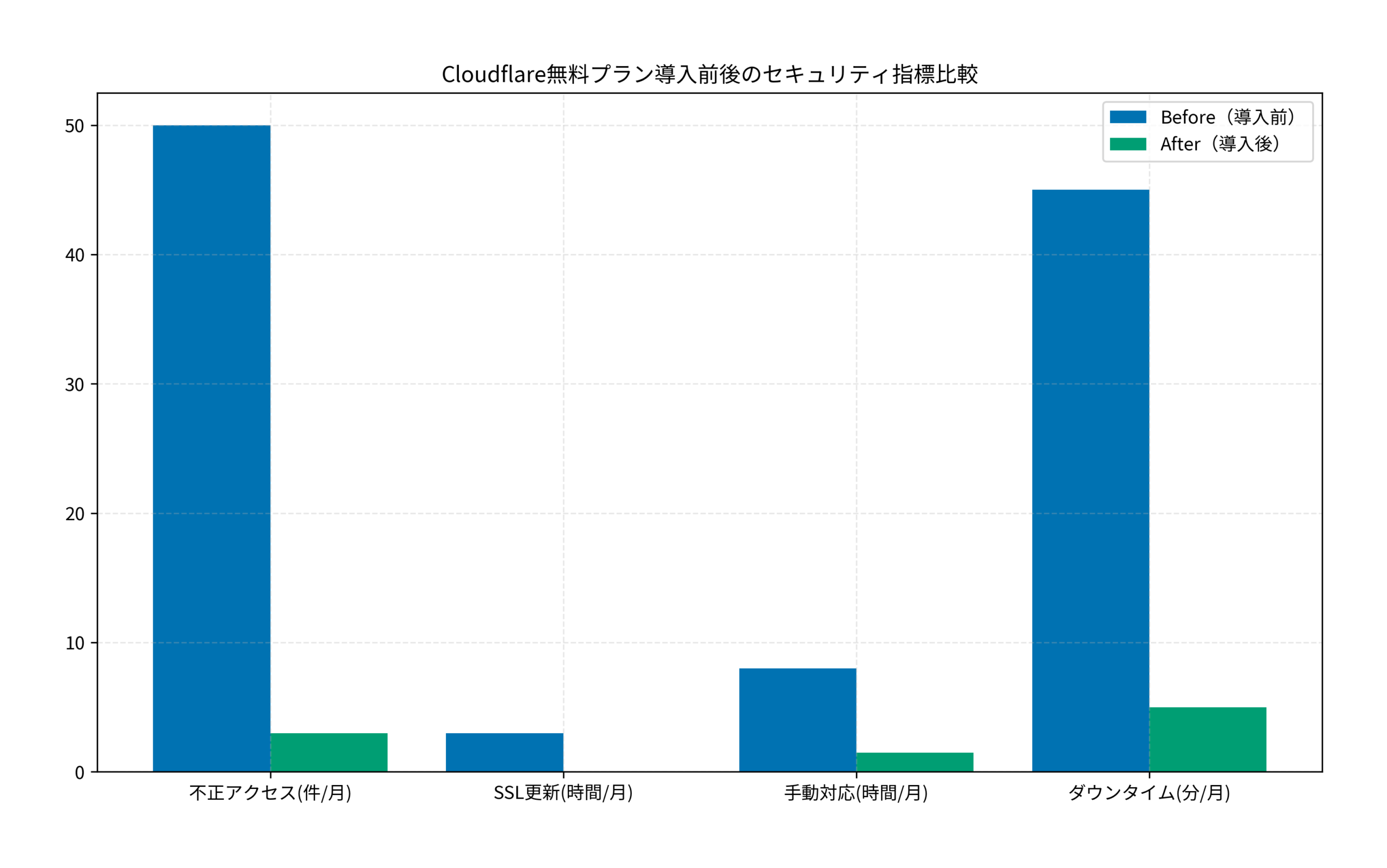

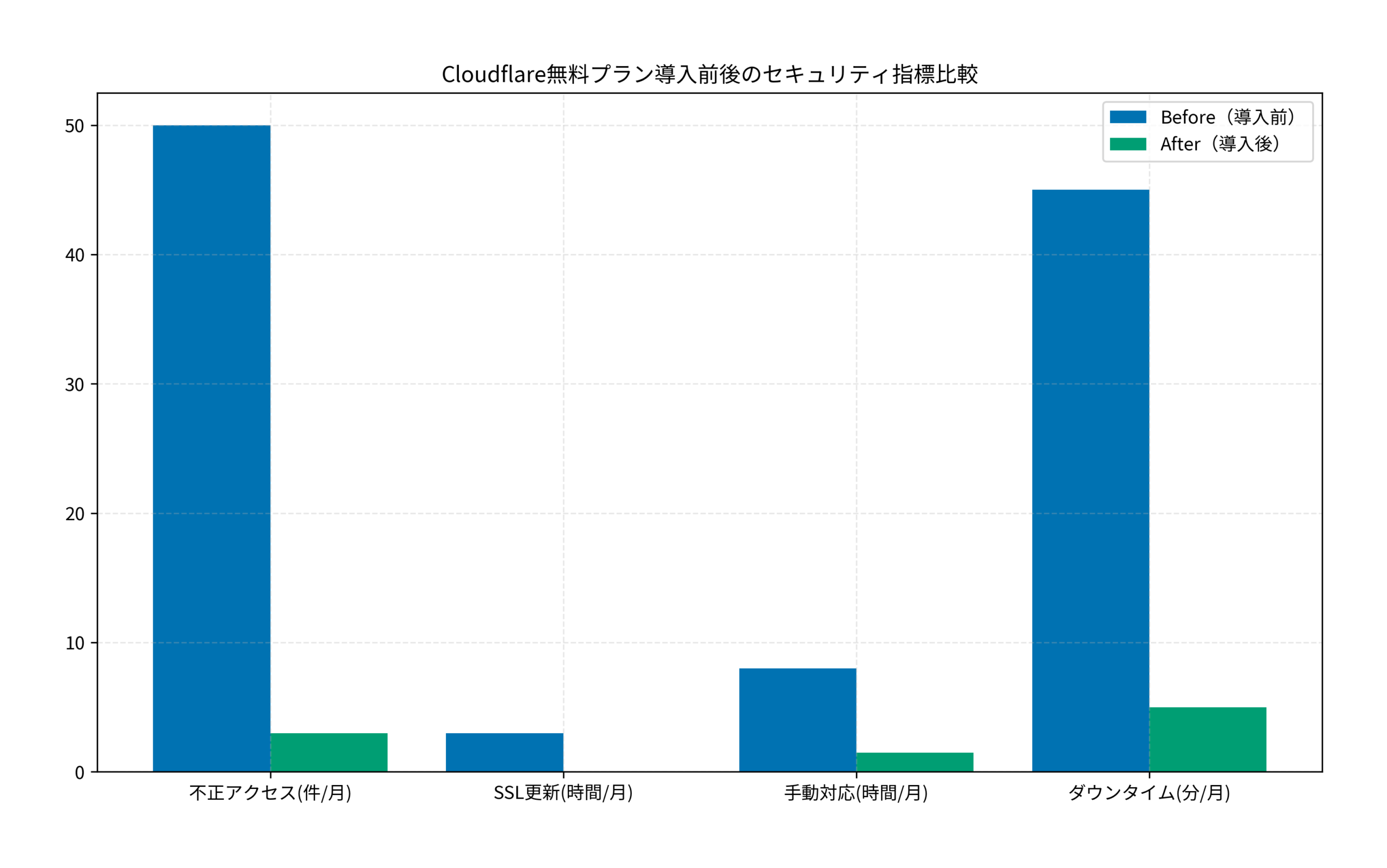

あるWordPressブログを運営するCさん(30代インフラエンジニア)は、Cloudflare無料プランの導入で運用負荷とセキュリティリスクを大幅に削減しました。

状況(Before)

Cさんのブログは月間PV約5万の技術ブログでしたが、以下の問題を抱えていました。

- 不正アクセスが月平均50件: wp-login.phpへのブルートフォース攻撃、xmlrpc.phpへの不正リクエストが常態化

- SSL証明書の手動更新に月3時間: Let’s Encryptの自動更新が失敗するたびに手動で対応していた

- セキュリティ関連の手動対応が月8時間: .htaccessの編集、IPブロック、プラグインのアップデート確認など

- 月間ダウンタイムが約45分: 突発的なアクセス集中やDDoS攻撃によるサーバー過負荷

行動(Action)

Cさんは本記事で紹介した手順でCloudflare無料プランを導入し、以下の設定を行いました。

- DNS移行とSSL/TLS「Full (strict)」モードの設定

- WAFのマネージドルールセット有効化

- Bot Fight Modeのオン

- ページルールでwp-admin・wp-jsonのセキュリティレベルを「High」に設定

- AIクローラーの一括ブロック

結果(After)

導入から1か月後、以下の改善が確認されました。

- 不正アクセスが月50件 → 3件に減少(94%削減): WAFとBot Fight Modeが大半の攻撃を自動ブロック

- SSL更新作業がゼロに: Cloudflareの自動更新で手動作業が完全に不要化

- セキュリティ対応工数が月8時間 → 1.5時間に短縮(81%削減): Cloudflareのダッシュボードで状況確認するだけで済むようになった

- ダウンタイムが月45分 → 5分に短縮(89%削減): CDNによる負荷分散でサーバー過負荷が解消

Cさん(仮名・32歳・インフラエンジニア・経験6年)は振り返ります。「セキュリティの専門知識がなくても、Cloudflareのダッシュボードに従って設定するだけで十分な防御が構築できた。もっと早くやっていれば、.htaccessを手動で編集する無駄な時間を何十時間も節約できたはず」。SESから自社開発への転職を目指すエンジニアにとっても、Cloudflare運用の実績は「インフラからセキュリティまで一人で回せる人材」としてのアピール材料になるでしょう。

Cloudflareを活かしたさらなるセキュリティ強化

無料プランで基本防御を構築したら、次のステップとしてさらなる強化策を検討してみましょう。

無料プランと有料プランの主な差

Proプラン(月20ドル)ではWAFカスタムルールの作成数が増え、より細かいアクセス制御が可能になります。Businessプラン(月200ドル)ではレート制限の高度な設定やカスタムSSL証明書のアップロードに対応します。

ただし、個人サイトや小規模プロジェクトであれば無料プランのWAF+Bot Fight Modeで十分な防御力があります。有料プランへの移行は、月間100万PVを超えるサイトや、ECサイトのような決済情報を扱うケースで検討すればよいでしょう。

Cloudflare Workers による追加防御

無料プランでもCloudflare Workersが1日10万リクエストまで利用できます。これを活用して、特定のUser-Agentのブロックや、リクエスト頻度に基づく簡易的なレート制限を実装できます。

セキュリティテスト自動化との組み合わせ

Cloudflareで防御を固めた後は、定期的なセキュリティテストで防御の抜け漏れを検証することが重要です。脆弱性検出を自動化するセキュリティテストの実践ガイドで紹介している手法と組み合わせることで、Cloudflareが防げないアプリケーション固有の脆弱性(認証バイパスやビジネスロジックの欠陥など)もカバーできます。

よくある質問

Cloudflare導入でサイトの表示速度は遅くなりませんか?

むしろ速くなります。CloudflareのグローバルCDN(330拠点以上)でコンテンツがキャッシュされるため、オリジンサーバーへのアクセスが減り、表示速度が向上します。特に海外からのアクセスでは大きな改善が期待できます。

WordPressプラグインとCloudflareの相性問題はありますか?

キャッシュ系プラグイン(WP Super Cache、W3 Total Cache等)とCloudflareのキャッシュが二重に効いて、ログイン後に古いコンテンツが表示される場合があります。Cloudflareの公式WordPressプラグインを導入し、キャッシュの自動パージを設定することで解消できます。

Cloudflareを解除して元に戻すことはできますか?

はい、ネームサーバーを元のレジストラに戻すだけで完全に解除できます。Cloudflareはリバースプロキシ型のサービスなので、オリジンサーバー側の設定変更は不要です。事前にDNSレコードの控えを取っておけば、数分で元の状態に戻せます。

ワークライフバランスを重視し、安定した環境で長く働きたい方は、以下の社内SE特化型エージェントなどを検討してみてください。

| 比較項目 | 社内SE転職ナビ | レバテックキャリア | リクルートエージェント |

|---|---|---|---|

| ターゲット | 社内SE・定着率重視客先常駐なし | Web・SIer全般キャリアアップ重視 | 全職種・大量募集広く浅く |

| 残業時間の確認 | 厳密に審査済み | 担当者に確認要 | 不明確な場合が多い |

| 面接対策 | 「面接1回」も交渉可 | 専門的な対策あり | 担当者による |

| おすすめ度 | 安定志向なら必須 | A挑戦したい人向け | B求人数重視 |

| 公式サイト | 無料相談する | - | - |

まとめ

Cloudflare無料プランは、個人開発者やスタートアップにとってコストゼロでエンタープライズ級のセキュリティを手に入れられる貴重な選択肢です。本記事のポイントを振り返ります。

- 無料プランの実力: WAF・DDoS防御・SSL自動化・AIクローラーブロックまで全て無料で利用可能

- 導入の手軽さ: DNSをCloudflareに向けるだけで基本防御が完成。設定は約30分〜1時間で完了

- 実証済みの効果: 不正アクセス94%削減、SSL更新作業ゼロ化、運用工数81%削減の実績

- 段階的な強化: Bot Fight Mode、AIクローラーブロック、ページルールで防御を積み重ねられる

まずはアカウント作成とドメイン追加から始めて、SSL設定とWAF有効化だけでも完了させてみてください。それだけで、あなたのサイトのセキュリティは大きく変わるはずです。